Shadow IT

Het begrip “Shadow IT” verwijst naar het ongeautoriseerde gebruik van software, hardware, of andere systemen en diensten binnen een organisatie, vaak zonder medeweten van de IT-afdeling en/of het management. Dit wordt een steeds groter probleem voor veel organisaties. Shadow IT ontstaat wanneer werknemers IT-middelen op eigen houtje gebruiken zonder medeweten van de IT-afdeling. Dit kan leiden tot gegevensinbreuken en problemen met de naleving van regelgevingen.

Om deze problemen te bestrijden, implementeren bedrijven doorgaans antiviruspakketten, firewalls, web- en URL-filtering, en spambeveiliging. Er zijn echter nog andere bedreigingen die niet altijd worden overwogen. Weet u waar uw werknemers bedrijfsgegevens opslaan en welke communicatiekanalen ze gebruiken om gevoelige projecten te bespreken? Weet u of uw werknemers maximale beveiligingsmaatregelen gebruiken voor cloudservices, zoals tweefactorauthenticatie?

We hebben talloze gevallen meegemaakt waar bedrijven belangrijke bedrijfsgegevens verloren simpelweg omdat een individu het bedrijf verliet en essentiële bedrijfskennis op een cloudservice had opgeslagen die niet de standaard bedrijfslocatie was. Het is daarom cruciaal om rekening te houden met en bewust te zijn van shadow IT om de veiligheid en beveiliging van de bedrijfsgegevens te waarborgen.

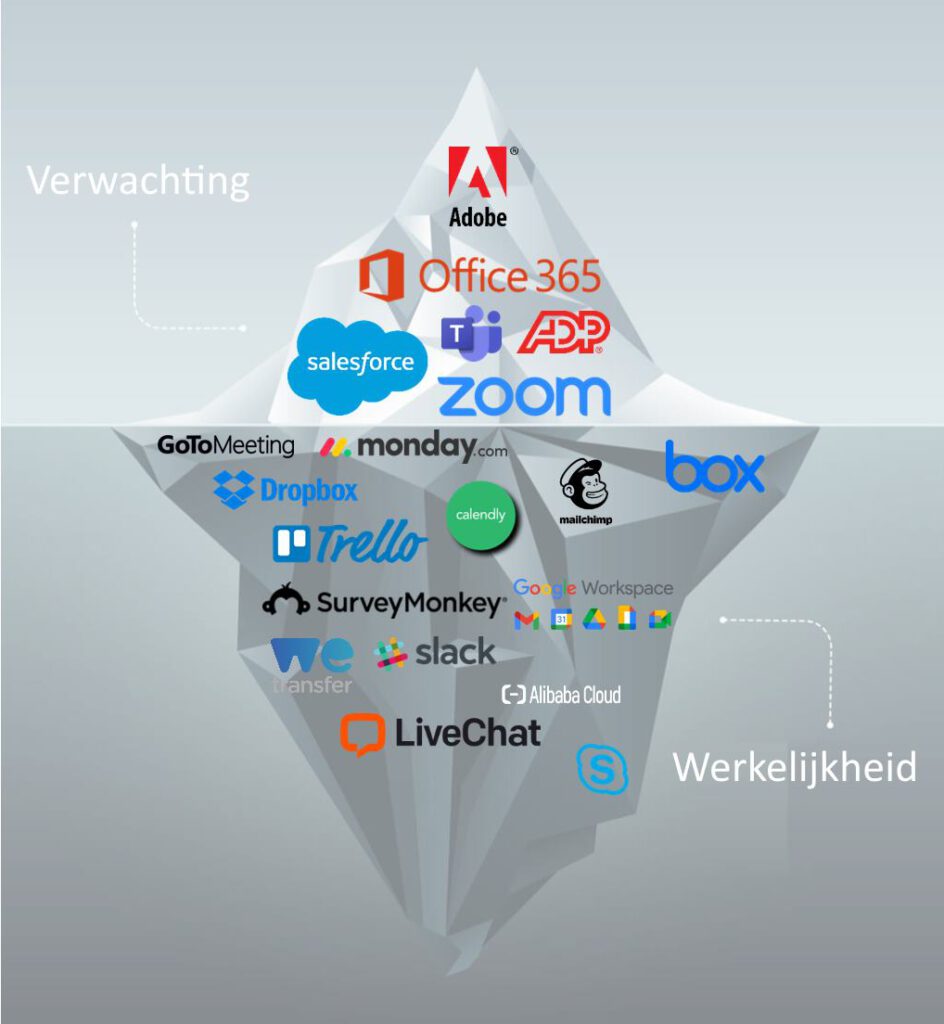

Organisaties verwachten andere cloud-applicaties te gebruiken dan degene die ze daadwerkelijk gebruiken.

Veel cloud-applicaties worden door werknemers gebruikt zonder medeweten of goedkeuring van het bedrijf.

Werknemers zijn zich er niet van bewust dat dit de gegevens of reputatie van het bedrijf in gevaar kan brengen.

Vaak zien werknemers deze applicaties als handige hulpmiddelen die hun werk gemakkelijker maken of waarmee ze vanuit het verleden gewend zijn te werken.

Uitgave

Gezien het feit dat 40% van alle IT-uitgaven bij een bedrijf buiten de IT-afdeling plaatsvindt, worden organisaties vaak geconfronteerd met ongecontroleerde cloud-uitgaven als gevolg van Shadow IT.

Bedrijfscontinuïteit

Als Shadow IT wordt gebruikt voor belangrijke diensten, kunnen IT-afdelingen niets doen als er problemen zijn met de prestaties of beschikbaarheid van deze Shadow IT-systemen.

Gegevensbescherming

Niet alle cloud-apps worden gebouwd en onderhouden met hetzelfde beveiligingsniveau. Degenen met zwakke beveiligingsmechanismen of gehost op kwetsbare systemen zijn vatbaar voor datalekken.

Regelgeving

Door informatie op onbekende en niet-geautoriseerde systemen op te slaan, loopt u het risico gegevensbeschermingsregels zoals de AVG te schenden.

4 belangrijke problemen van Shadow IT

Veelvoorkomende reden waarom Shadow IT bestaat in organisaties

Werknemers voelen dat ze productiever kunnen zijn door alternatieve tools te gebruiken. Bijvoorbeeld, SurveyMonkey stelt hen in staat om gratis een enquête te versturen in twee minuten, in tegenstelling tot het systeem binnen hun bedrijf.

Persoonlijke voorkeuren van werknemers zijn reden waarom Shadow IT bestaat in organisaties. Bijvoorbeeld, een werknemer die bij zijn vorige baan Slack gebruikte en het veel beter vond dan MS Teams, kan ervoor kiezen om Slack te blijven gebruiken in plaats van over te stappen op MS Teams.

Werknemers kunnen het gevoel hebben dat de IT-afdeling te traag is in het leveren van de benodigde tools en diensten. Bijvoorbeeld, een werknemer die al maanden om een Zoom account heeft gevraagd, kan besluiten om zich aan te melden voor de gratis versie van Zoom.

Werknemers hebben het gevoel dat ze “nee” te horen zullen krijgen als ze de IT-afdeling om nog een tool vragen. Bijvoorbeeld, een werknemer wiens IT-manager altijd “nee” zegt, kan besluiten om een gratis tool te vinden en deze te gebruiken zonder de organisatie te hoeven lastigvallen.

Een gebrek aan bewustzijn van beveiligings- en financiële beleidsregels kan ook een reden zijn waarom Shadow IT bestaat in organisaties. Werknemers kunnen bijvoorbeeld denken dat het gebruik van een gratis tool zoals Calendly geen kwaad kan omdat ze het op elk moment kunnen annuleren.

Previous slide

Next slide

IT-beveiliging

Het beveiligen van bedrijfsgegevens is een belangrijke taak voor elke organisatie. Shadow IT kan dit echter bemoeilijken door het creëren van onofficiële datastromen en het gebruik van niet-goedgekeurde IT-middelen. Om dit te voorkomen, is het belangrijk om duidelijk IT-beleid op te stellen en medewerkers te voorzien van de juiste IT-oplossingen.

Wij kunnen voorzien in krachtige Saas security hulpmiddelen om organisaties te helpen om Shadow IT te bewaken en te beperken. Ze bieden inzicht in het gebruik van clouddiensten en kunnen ongeautoriseerd gebruik van cloudservices binnen de organisatie opsporen.

Het voorkomen van Shadow IT is essentieel voor het beschermen van bedrijfsgegevens en het voldoen aan regelgeving. Door duidelijk IT-beleid op te stellen en medewerkers te betrekken bij de selectie van IT-oplossingen, kunnen organisaties de risico’s van Shadow IT verminderen en hun gegevens veilig houden.

Nog geen € 75 euro p/mnd tot 50 gebruikers

Klik voor een afspraak voor extra informatie of een demonstratie

Beveiliging

Geen zorgen meer over het webgebruik van werknemers en/of er regels overtreden worden

Gemoedsrust

Te weten dat je beveiligd bent, dat je weet waar je gegevens zich bevinden, dat je voldoet aan de regelgeving en dat je efficiënt en productief bent.

Zichtbaarheid

Inzichten wat uw werknemers gebruiken om hun werk gedaan te krijgen.

Productiviteit

Weet wanneer je team tijd besteedt aan het werken met tools en systemen die buiten de door het bedrijf goedgekeurde diensten vallen.

Onze Shadow IT Saas-beveiligingsdienst biedt u de volgende voordelen.

In drie korte stappen van start

- Laten we een eerste ontdekking van Shadow IT uitvoeren op uw omgeving. We garanderen dat u minstens 2x meer applicaties gebruikt dan u denkt

- In een 15-minuten durend telefoongesprek presenteren wij onze bevindingen

Wij geven direct belangrijke actiepunten die zullen resulteren in bijvoorbeeld risico verminderen, productiviteit verbeteren en/of kosten verminderen

Traditionele methoden om Shadow IT tegen te gaan werken zelden om de volgende redenen

E-mail van de directie aan iedereen

Werknemers raken ongemotiveerd door een mailing waar wordt aangegeven dat ze hun werk alleen moeten doen met de door het bedrijf aangeschafte bedrijfsmiddelen.

Wees eerlijk initiatief

De meeste mensen weten dat als ze onthullen welke tools ze gebruiken ze berispt worden en dat ze te horen krijgen dat ze moeten stoppen met het gebruik ervan.

Analyse van logbestand

De meeste logbestanden hebben 100.000+ rijen met gegevens en bieden zeer weinig nuttige informatie (tenzij je weet waar je naar moet zoeken).

Beveiligingsbeleid en trainingsprogramma

De individuele werknemer denkt niet dat Shadow IT gevaarlijk is.

Gebruik van enterprise tools

Kosten zijn meestal erg hoog en hebben vaak lange implementatie tijden.

Firewall block rules

Dit dwingt werknemers alleen maar om naar alternatieven te zoeken het werkt ook niet voor externe werknemers tenzij er een VPN wordt afgedwongen "ik kan DropBox niet meer gebruiken, maar geen probleem, ik heb net zo een zelfde gratis dienst gevonden".

Previous slide

Next slide

Naslagwerk Shadow IT

Deze links zijn een geweldige manier om meer te leren over Shadow IT. Ze zullen je voorzien van de informatie en inzichten die je nodig hebt om het concept beter te begrijpen.

Intiss B.V.

Intiss B.V.

Rooseveltstraat 68

2321 BM Leiden

Telefoon +31 (0)71 5 601 680

E-mail info@intiss.nl

BTW nr. NL814999669B01

K.v.K nr. 27270799 Leiden

Coordinaten:

52°07’10.6″N 4°26’26.8″E

52.11958909866466, 4.440773804940659